Nexxtech-91 participa en programas de afiliados. Esta publicación puede contener enlaces de afiliados, lo que significa que si hace clic en uno de estos enlaces y realiza una compra, recibiremos una pequeña comisión sin costo adicional para usted. Para más información, puede visitar la sección “Sobre este sitio“.

🛡️ ¿Qué es Venom Stealer?

Es un infostealer (malware de robo de información) de última generación que se ha detectado con fuerza desde finales de marzo de 2026. Su objetivo principal es el robo masivo de credenciales, sesiones de navegador y activos digitales.

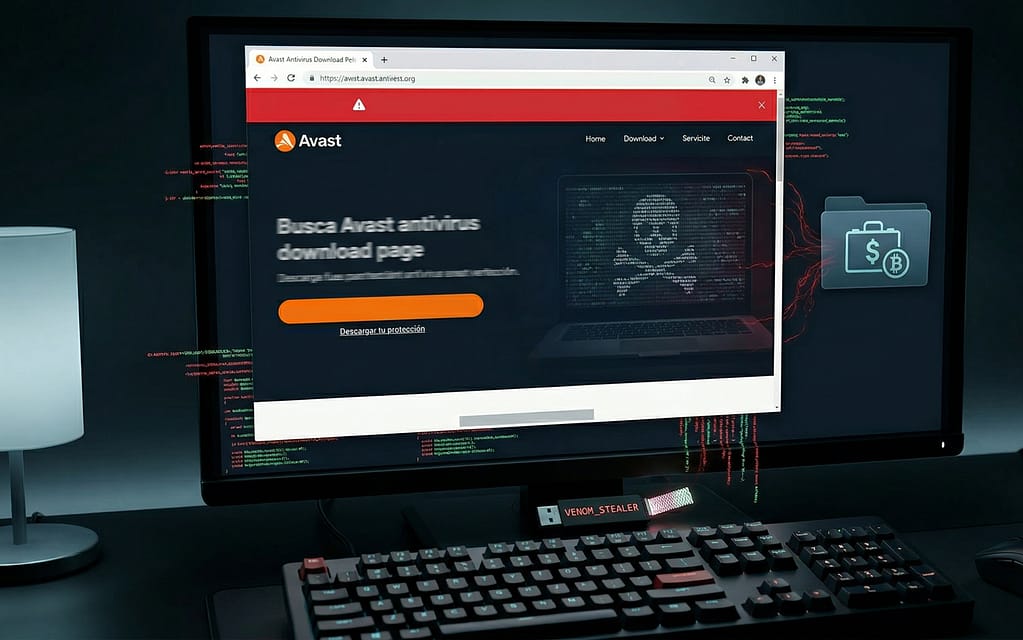

🕵️ ¿Cómo está pasando? (El engaño)

Los atacantes utilizan un sitio web falso que clona a la perfección la página oficial de Avast. Al entrar, el sitio ejecuta un “escaneo de virus” simulado que siempre encuentra amenazas críticas. Para “solucionarlas”, te pide descargar una herramienta que supuestamente limpiará tu PC, pero en realidad es el instalador de Venom Stealer.

⚙️ Detalles Técnicos y Funcionamiento

Este malware no es el típico virus simple; tiene trucos de ingeniería bastante avanzados:

- Persistencia y Camuflaje: Una vez instalado, se oculta en la ruta

C:\Program Files\Google\Chrome\Application\bajo el nombre de un servicio legítimo comov20svc.exe, haciéndose pasar por un componente de Chrome. - Robo de Cookies y Sesiones: Accede directamente a las bases de datos SQL de navegadores como Firefox (

cookies.sqlite) y Chrome para extraer cookies de sesión. Esto permite a los hackers entrar a tus cuentas (Gmail, Facebook, Bancos) sin necesidad de tu contraseña o el 2FA (doble factor), ya que “clonan” tu sesión activa. - Cripto-Targeting: Escanea el sistema buscando carpetas de billeteras de escritorio (Exodus, Atomic, Electrum) y extensiones de navegador tipo MetaMask para robar las llaves privadas.

- Evasión de Antivirus: Utiliza syscalls directas e indirectas. Esto significa que en lugar de usar las funciones estándar de Windows que los antivirus vigilan, el malware habla directamente con el núcleo (kernel) del sistema operativo, volviéndose invisible para muchas protecciones tradicionales.

- Anti-Análisis: El código incluye “bucles” y verificaciones de depuración. Si detecta que está en un entorno de laboratorio o siendo analizado por un experto, el malware simplemente no se ejecuta o se cierra para no ser descubierto.

🚩 ¿Cómo protegerte?

- Verifica la URL: Asegúrate de estar siempre en el dominio oficial (avast.com) y no en variaciones extrañas.

- Desconfía de los escaneos web: Ninguna página web tiene permiso para escanear los archivos de tu computadora desde el navegador. Si una web dice que tienes virus, es 100% falso.

- Cierra sesiones: Acostúmbrate a cerrar sesión en sitios críticos para que las cookies caduquen y no puedan ser robadas.

🔗 Referencias Oficiales y Enlaces

Únete a la comunidad y mantente seguro

No dejes tu seguridad al azar. Recuerda que en nuestra página web contamos con una sección de Ciberseguridad dedicada exclusivamente a analizar estas amenazas y enseñarte a blindar tus equipos.

Además, te invitamos a nuestro servidor de Discord, donde la comunidad está más activa que nunca. Allí encontrarás una sección especial de programas Open Source verificados, soporte técnico y muchas cosas más para que navegues con total tranquilidad.

Comments

No Comments