Nexxtech-91 participa en varios programas de afiliación, incluido el Programa de Afiliados de Amazon. Esto significa que si haces clic en ciertos enlaces y realizas una compra, podemos recibir una pequeña comisión sin costo adicional para ti. Como afiliado de Amazon, percibo ingresos por las compras adscritas que cumplen los requisitos aplicables. “Sobre este sitio“.

¡Hola a todos!

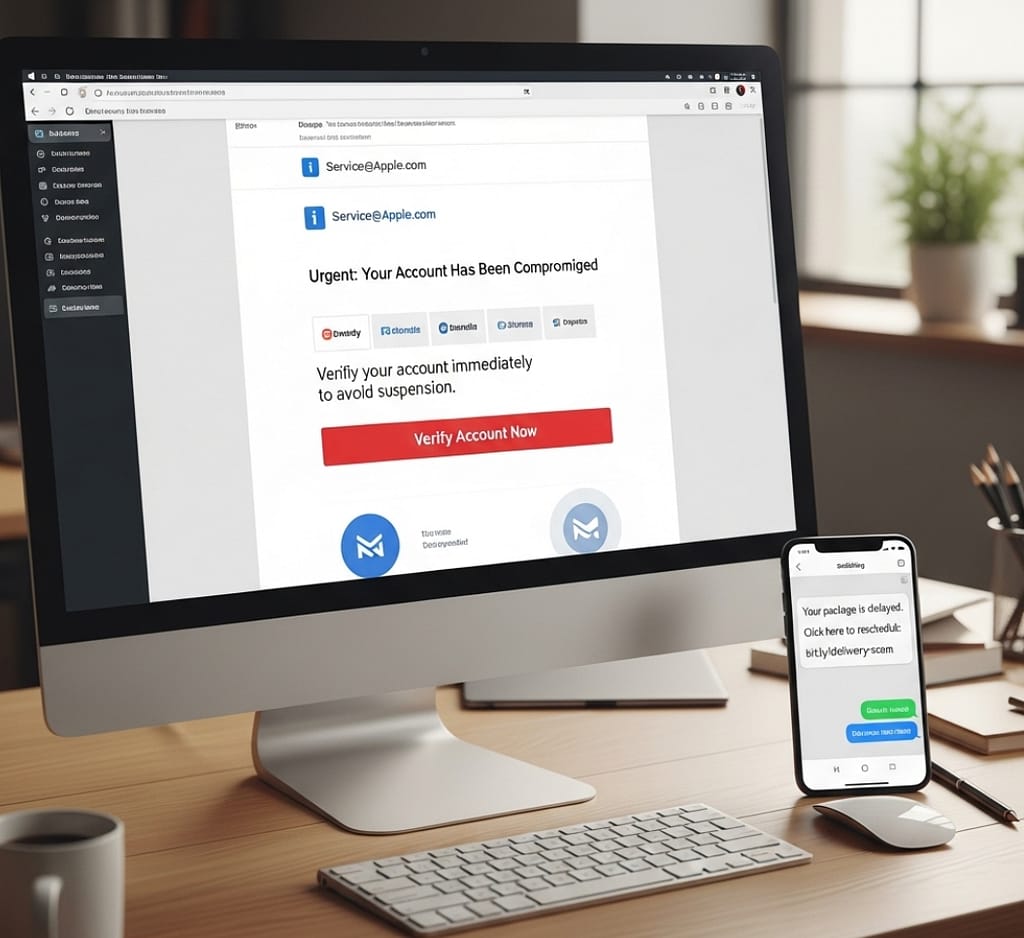

Hoy, en nuestra Semana de la Seguridad, vamos a hablar de un tema que, lamentablemente, está a la orden del día y que nos afecta a todos en mayor o menor medida: los emails de phishing. Seguramente has oído hablar de ellos, o quizás incluso te haya llegado alguno y te hayas quedado con la duda de si era real o no. Pues bien, ¡prepárense porque vamos a desenmascarar a estos impostores digitales!

¿Qué es un Email de Phishing y cómo funciona esta estafa?

Imagina que estás tranquilamente en casa y te llega una carta súper oficial de tu banco, o de la Agencia Tributaria, o de tu compañía de teléfono. El sobre, el logo, el remitente… ¡todo parece legítimo! Pero al abrirla, te das cuenta de que te piden algo raro, o que hay una falta de ortografía garrafal, o que el número de cuenta al que tienes que ingresar algo no cuadra. Esa sensación de “aquí hay algo raro” es justo lo que busca un email de phishing, pero en el mundo digital.

En pocas palabras, un email de phishing es un intento de engaño. Los ciberdelincuentes se hacen pasar por una entidad de confianza (un banco, una red social, una empresa de paquetería, el gobierno, etc.) con el objetivo de robar tu información personal sensible. ¿Y qué tipo de información buscan? Pues desde tus contraseñas, números de tarjeta de crédito, datos bancarios, números de seguridad social, hasta tu nombre completo y dirección.

¿Cómo lo hacen? Muy sencillo (y a la vez, muy elaborado): crean emails que son réplicas casi perfectas de los mensajes legítimos. Utilizan los mismos logos, colores, tipografías e incluso simulan la misma estructura que usaría la empresa real. La idea es que bajes la guardia y pienses: “Ah, sí, esto es de [nombre de la empresa], debo hacer clic”.

El truco principal está en el enlace malicioso. Dentro del email, te pedirán que hagas clic en un enlace para “verificar tu cuenta”, “actualizar tus datos”, “reclamar un premio”, “resolver un problema de seguridad” o cualquier otra excusa que te genere una sensación de urgencia o curiosidad. Al hacer clic, no te llevan a la página real, sino a una página falsa que han diseñado para que sea idéntica a la original. Una vez allí, te pedirán tus datos y, ¡zas!, ya los tienen.

¡No todos los phishing son iguales! Conoce los diferentes tipos

Aunque el objetivo final es el mismo (robar tus datos), los cibercriminales han desarrollado diferentes “sabores” de phishing para adaptarse a distintas situaciones y víctimas. Aquí te presento los más comunes:

- Phishing Genérico o de Volumen:

- ¿Qué es? Es el más común y el que probablemente te ha llegado alguna vez. Envían un email masivo a miles o millones de personas, esperando que algunas caigan en la trampa. No está dirigido a una persona específica.

- ¿Cómo luce? Suelen ser emails de bancos muy conocidos (Santander, BBVA, etc.), empresas de redes sociales (Facebook, Instagram), o servicios de streaming (Netflix). Los mensajes suelen ser alarmistas: “Tu cuenta ha sido comprometida”, “Necesitamos verificar tu identidad”, “Hay un cargo sospechoso”.

- Ejemplo típico: Un email que dice ser de tu banco, con un asunto como “Alerta de seguridad: Su cuenta ha sido suspendida temporalmente”. Dentro, un texto genérico y un botón que dice “Verificar ahora”.

- ¿Qué es? Es el más común y el que probablemente te ha llegado alguna vez. Envían un email masivo a miles o millones de personas, esperando que algunas caigan en la trampa. No está dirigido a una persona específica.

- Spear Phishing (Phishing Dirigido):

- ¿Qué es? Este es mucho más sofisticado y peligroso porque está dirigido a una persona o un grupo pequeño y específico de personas. Los atacantes investigan a la víctima (su trabajo, intereses, contactos) para que el email sea súper creíble y personalizado.

- ¿Cómo luce? El email parecerá venir de un colega, tu jefe, un proveedor con el que trabajas habitualmente, o incluso un amigo. Utilizan información que solo tú o tus compañeros conocerían para que no sospeches.

- Ejemplo típico: Un email que parece venir de tu jefe, con el asunto “Urgente: Revisar presupuesto de proyecto X”. Dentro, te pide que abras un documento adjunto (que es malware) o que hagas clic en un enlace para revisar un “documento compartido” que te llevará a una página falsa de login.

- ¿Qué es? Este es mucho más sofisticado y peligroso porque está dirigido a una persona o un grupo pequeño y específico de personas. Los atacantes investigan a la víctima (su trabajo, intereses, contactos) para que el email sea súper creíble y personalizado.

- Whaling (Phishing a CEOs):

- ¿Qué es? Es un tipo de spear phishing pero dirigido específicamente a “grandes peces” (de ahí el nombre en inglés “whaling”), es decir, altos ejecutivos, CEOs, directores financieros o personas con acceso a información muy sensible o con la capacidad de autorizar transferencias de dinero importantes.

- ¿Cómo luce? Estos emails están extremadamente bien elaborados. Pueden simular ser una solicitud urgente del CEO a un director financiero para hacer una transferencia bancaria a una cuenta desconocida, o una petición de información confidencial.

- Ejemplo típico: Un email que parece provenir del CEO de tu empresa al CFO, pidiendo una transferencia urgente a un nuevo proveedor con un asunto como “Pago de adquisición urgente – CONFIDENCIAL”.

- ¿Qué es? Es un tipo de spear phishing pero dirigido específicamente a “grandes peces” (de ahí el nombre en inglés “whaling”), es decir, altos ejecutivos, CEOs, directores financieros o personas con acceso a información muy sensible o con la capacidad de autorizar transferencias de dinero importantes.

- Smishing (Phishing por SMS):

- ¿Qué es? Como su nombre indica (SMS + phishing), es phishing que llega a través de mensajes de texto. Los atacantes se hacen pasar por tu banco, una empresa de paquetería, o incluso el gobierno, para que hagas clic en un enlace malicioso o llames a un número de teléfono falso.

- ¿Cómo luce? Recibirás un SMS que dice algo como “Su paquete está retenido, haga clic aquí para reprogramar la entrega” con un enlace acortado. O “Su cuenta bancaria ha sido bloqueada, llame al [número falso]”.

- Ejemplo típico: Un mensaje de texto: “UPS: Su envío presenta un retraso. Consulte el estado y evite devoluciones en: [enlace malicioso]”.

- ¿Qué es? Como su nombre indica (SMS + phishing), es phishing que llega a través de mensajes de texto. Los atacantes se hacen pasar por tu banco, una empresa de paquetería, o incluso el gobierno, para que hagas clic en un enlace malicioso o llames a un número de teléfono falso.

- Vishing (Phishing por Voz/Teléfono):

- ¿Qué es? Es phishing que se realiza a través de llamadas telefónicas (Voice + phishing). Los estafadores te llaman haciéndose pasar por un representante del banco, soporte técnico, o incluso la policía, para que les proporciones información sensible.

- ¿Cómo luce? Te llamarán y te dirán que hay un problema urgente con tu cuenta bancaria, que han detectado actividad sospechosa en tu ordenador, o que hay un problema con tu declaración de impuestos. A menudo, te dirán que para “verificar tu identidad” necesitan tu número de tarjeta de crédito o tu PIN.

- Ejemplo típico: Recibes una llamada con un identificador de llamada que parece ser de tu banco. Una voz automatizada o una persona te dice que ha habido un intento de acceso no autorizado a tu cuenta y que, para solucionarlo, debes proporcionar tus credenciales bancarias.

- ¿Qué es? Es phishing que se realiza a través de llamadas telefónicas (Voice + phishing). Los estafadores te llaman haciéndose pasar por un representante del banco, soporte técnico, o incluso la policía, para que les proporciones información sensible.

¿Email de phishing vs. Email real? ¡Aquí te lo muestro!

Ejemplo 1: Email de Phishing (Bancario)

- Remitente: Podría ser algo como “servicios@bancoxx.info” o “soporte-clientes@bancox.net” (¡Fíjate bien en el dominio! No es el oficial). A veces incluso logran que aparezca el nombre real del banco, pero si revisas la dirección completa, verás que es falsa. (Para este ejemplo, hemos creado un banco ficticio al que llamamos Bancox. Y aquí está la trampa: si te fijas bien en el remitente, el correo electrónico falso cambia el nombre a bancoxx (con doble ‘x’) y usa un dominio .info y el otro ejemplo casi como el original pero con .net en vez de .com.)

Ten en cuenta que no estoy diciendo que los dominios .net o .info sean malos; no lo son. Los uso como ejemplo de que el banco ficticio Bancox es .com, no .net. Muchos sitios web legítimos usan dominios como .info y .net, por lo que esto no quiere decir que sean inseguros. Lo importante es que siempre tengas en cuenta qué dominio oficial utiliza tu banco. - Asunto: “Su cuenta ha sido bloqueada temporalmente”, “Acceso no autorizado detectado”, “Verifique su identidad urgentemente”.

- Contenido: Texto genérico, a menudo con faltas de ortografía o errores gramaticales sutiles. Logos pixelados o ligeramente diferentes. Un tono alarmista para que entres en pánico. Te dirá que hagas clic en un botón o enlace para “activar”, “verificar” o “actualizar” tu cuenta.

- Enlaces: Si pasas el ratón por encima del enlace (¡sin hacer clic!), verás que la URL real no es la del banco, sino una dirección extraña o una que contiene el nombre del banco pero con alguna variación (ej: “https://www.google.com/search?q=bancox-seguridad.com” en lugar de “bancox.com”).

- Elementos que faltan: Generalmente no habrá una personalización (no dirá tu nombre), ni detalles específicos de tu cuenta. No habrá una despedida formal ni los datos de contacto habituales del banco.

Ejemplo 2: Email Real (Bancario)

- Remitente: La dirección de email será la oficial y reconocida de tu banco (ej: “info@bancox.com”, “notificaciones@bancox.com”). (En este ejemplo, el correo electrónico parece legítimo porque usa el dominio .com y no tiene errores de ortografía en la dirección URL. Sin embargo, ¡aún así ten cuidado! Los estafadores pueden usar el texto para engañarte. Por eso, es fundamental que, antes de hacer clic, pases el cursor por encima del enlace. Así podrás ver la dirección real a la que te lleva. Este es un paso clave que siempre debes tener en cuenta para tu seguridad.)

- Asunto: Suele ser más informativo y menos alarmista. “Resumen de su cuenta de julio”, “Comunicación importante sobre su tarjeta”, “Nuevo mensaje en su banca online”.

- Contenido: Texto claro, sin errores. Logos nítidos y actualizados. Suelen incluir personalización (dirán tu nombre o parte de tu número de cuenta). Los enlaces te llevarán directamente al sitio web oficial del banco, o te indicarán que inicies sesión en tu banca online de la forma habitual (sin enlaces directos a login).

- Enlaces: Si pasas el ratón por encima, la URL coincidirá perfectamente con la del sitio web oficial de tu banco.

- Elementos presentes: A menudo incluyen información de contacto de atención al cliente, enlaces a políticas de privacidad, o avisos legales. Te animarán a ir a la web o a la aplicación para cualquier gestión importante.

¿Cómo puedo protegerme de estas estafas? ¡Sé un detective!

Ahora que sabes cómo operan, aquí te dejo mis consejos de oro para no caer en la trampa:

- ¡Mira el remitente con lupa! La dirección de email es tu primera pista. ¿Es la oficial? ¿Hay alguna letra cambiada, un punto de más, un dominio raro? ¡Duda!

- No hagas clic en enlaces sospechosos. Si te genera la más mínima duda, NO hagas clic. Es mejor ir directamente a la página web de la empresa escribiendo la URL en tu navegador, o abriendo su aplicación oficial.

- Pasa el ratón por encima del enlace (sin hacer clic). Antes de hacer clic, si estás en un ordenador, pon el cursor sobre el enlace y verás la URL real que se esconde detrás. Si no coincide con la empresa, ¡es una trampa!

- Cuidado con los archivos adjuntos. Nunca abras un archivo adjunto de un email sospechoso. Podría ser malware.

- Desconfía de la urgencia y las amenazas. Los estafadores intentan que actúes sin pensar. Si un email te dice que “tu cuenta será eliminada en 24 horas” o que “debes actuar ahora o perderás tu dinero”, ¡SOSPECHA! Las empresas legítimas rara vez usan ese tono.

- Busca faltas de ortografía o gramaticales. Muchos emails de phishing vienen de otros países y los errores en el texto son una señal de alarma.

- No te fíes de los saludos genéricos. Si no te llaman por tu nombre y en su lugar usan “Estimado cliente” o “Hola usuario”, es una bandera roja.

- Verifica la información por otro medio. Si te llega un email de tu banco diciendo que hay un problema, no hagas clic en nada. Llama directamente al número oficial de tu banco (el que viene en tu tarjeta o en su web oficial), o inicia sesión en tu banca online.

- Mantén tu software actualizado. Tanto tu sistema operativo como tu navegador y tu antivirus deben estar al día. Esto te dará una capa extra de seguridad.

- ¡Usa la autenticación de dos factores (2FA)! Si tu servicio la ofrece, actívala. Así, incluso si un ciberdelincuente consigue tu contraseña, necesitará un segundo código (que te llega al móvil, por ejemplo) para acceder.

En resumen, la clave es ser un poco escéptico y tomarte un momento para analizar el email antes de actuar. Recuerda: si algo suena demasiado bueno para ser verdad, o demasiado malo para ser verdad y te genera pánico, probablemente sea una estafa. ¡Tu seguridad online es tu responsabilidad!

¡Espero que este post les haya sido súper útil! Si tienen alguna duda o han tenido alguna experiencia con phishing, ¡déjenmela en los comentarios!

Comments

No Comments